Όπως είναι ευρέως γνωστό, η Μοσάντ θεωρείται η ισχυρότερη δύναμη πληροφοριών στον κόσμο, πιο αξιόπιστη ακόμα και από τη CIA. Ωστόσο, το περασμένο Σάββατο (7/10) η Μοσάντ αιφνιδιάστηκε αφήνοντας τους πολίτες του Ισραήλ απροστάτευτους. Το μπαράζ ρουκετών της Χαμάς αποτέλεσε για το Ισραήλ μια ολοκληρωτική αποτυχία του συστήματος και εκεί κατάρρευσε ο μύθος της πανίσχυρης Μοσάντ. Ένα από τα κύρια λάθη της ισραηλινής υπηρεσίας πληροφοριών της Mossad, η οποία δεν μπόρεσε να προβλέψει την επίθεση της Hamas, ήταν ότι επαναπαύτηκε στην τεχνητή νοημοσύνη, τόνισε ο πρώην αξιωματικός των αμερικανικών στρατιωτικών πληροφοριών Scott Ritter στο άρθρο του για το Consortium News.«Το μοιραίο λάθος του Ισραήλ ήταν να καυχιέται ανοιχτά για τον ρόλο της τεχνητής νοημοσύνης στην Επιχείρηση Τείχος Φρουράς (η κωδική ονομασία για την επιχείρηση στη Λωρίδα της Γάζας το 2021). Η Hamas προφανώς μπόρεσε να αναλάβει τον έλεγχο της ροής πληροφοριών που συλλέγει το Ισραήλ», έγραψε o Scott Ritter. Σύμφωνα με τον Scott Ritter, η μονάδα ηλεκτρονικών πληροφοριών του Ισραήλ έχει ξοδέψει δισεκατομμύρια δολάρια συλλέγοντας μια μεγάλη ποικιλία πληροφοριών στη Λωρίδα της Γάζας: κλήσεις κινητών τηλεφώνων, email και πολλά άλλα. «Η Γάζα είναι το πιο πολυφωτογραφημένο μέρος στον πλανήτη και χάρη στις δορυφορικές εικόνες, τα drones και το CCTV, κάθε τετραγωνικό μέτρο της Γάζας υπολογίζεται να φωτογραφίζεται κάθε δέκα λεπτά», εξήγησε ο Scott Ritter. Ο πρώην αξιωματικός πληροφοριών σημείωσε ότι ένας τέτοιος όγκος δεδομένων πληροφοριών δεν μπορούσε πλέον να υποβληθεί σε επεξεργασία με τυπικές μεθόδους ανάλυσης που βασίζονται στο ανθρώπινο μυαλό, για τις οποίες το Ισραήλ βασίστηκε στην τεχνητή νοημοσύνη, την οποία χρησιμοποίησε με επιτυχία κατά της Hamas στην Επιχείρηση Guardian of the Walls. Ωστόσο, σύμφωνα με τον Scott Ritter, αυτό μπορεί να αποτέλεσε μια μεγάλη ευκαιρία για την Hamas που κρύφτηκε «στις σκιές» στη χρήση κινητών τηλεφώνων, υπολογιστών και άλλων πηγών πληροφοριών. Ο Scott Ritter σημείωσε ότι η Hamas πιθανότατα διατηρούσε το ίδιο επίπεδο επικοινωνίας για να αποφύγει να προκαλέσει υποψίες του εχθρού, διατηρώντας παράλληλα ένα περίπλοκο σχέδιο παραπληροφόρησης. «Ομοίως, η Hamas πιθανότατα διατήρησε τις φυσικές της κινήσεις και τη δραστηριότητά της για να διασφαλίσει ότι οι αλγόριθμοι τεχνητής νοημοσύνης του Ισραήλ δεν θα παρατηρούσαν κάτι ασυνήθιστο», έγραψε ο Scott Ritter. Στην κορυφαία θέση του συστήματος της Μοσάντ βρίσκεται από το 2021 ο Νταβίντ Μπαρνέα. Ωστόσο, η πανίσχυρη υπηρεσία του, με τα πιο εξελιγμένα μέσα κατασκοπείας, νικήθηκε. Οι πολίτες του Ισραήλ είχαν τη βεβαιότητα ότι η Μοσάντ πάντα γνώριζε τις κινήσεις των παλαιστινιακών οργανώσεων. Μετά τον βαθύ διχασμό στους πολίτες του Ισραήλ που επέφερε η δικαστική αναθεώρηση της κυβέρνησης Νετανιάχου, η Μοσάντ είχε προειδοποιήσει τους τελευταίους μήνες ότι η χώρα βγάζει μια εικόνα αδυναμίας και ταραχής, που θα μπορούσαν να εκμεταλλευτούν ξένα κράτη, όπως το Ιράν, για να προκαλέσουν στρατιωτική σύγκρουση. Όμως, πέρα από αυτές τις γενικές προειδοποιήσεις, η υπηρεσία του Νταβίντ Μπαρνέα δεν είχε σαφή εικόνα για ότι η Χαμάς σχεδίαζε μια τέτοια γιγαντιαία επιχείρηση. Οι προετοιμασίες που χρειάστηκε να κάνει η Χαμάς ήταν περίπλοκες, αλλά ουδείς τις αντιλήφθηκε. Δεν υπήρξε συγκεκριμένη προειδοποίηση από το εκλεπτυσμένο δίκτυο κατασκοπείας που διευθύνει ο Μπαρνέα. Έτσι, το Ισραήλ «πιάστηκε στον ύπνο».

0 Comments

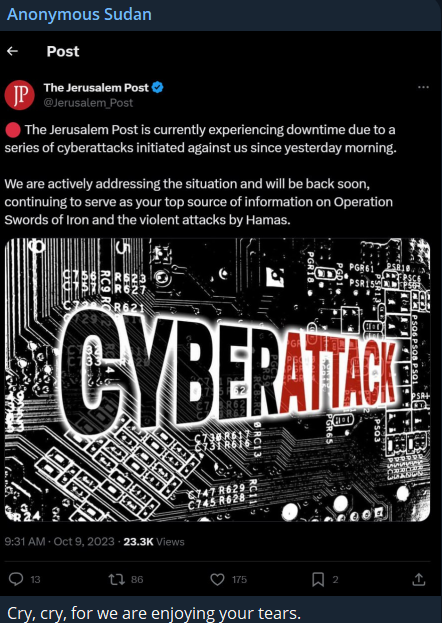

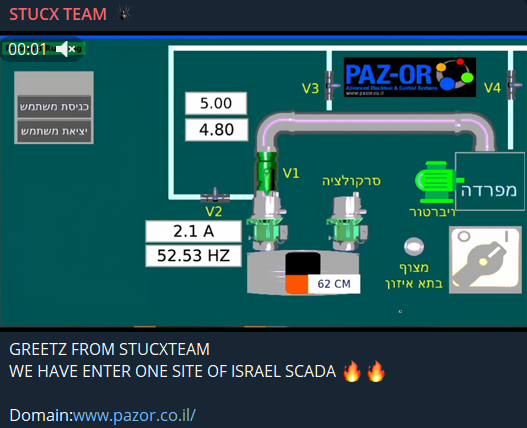

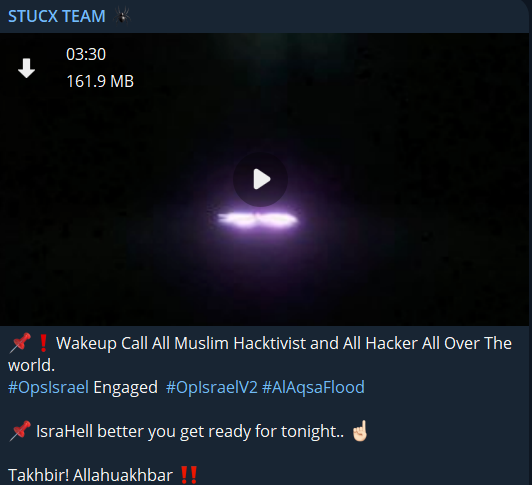

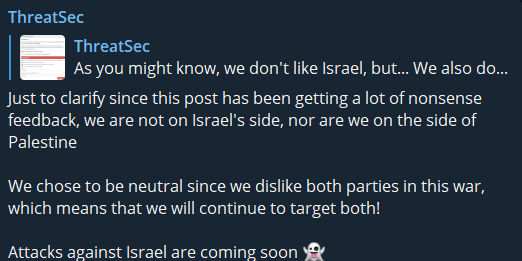

Ομάδες χάκερ εξαπέλυσαν επιθέσεις κατά ισραηλινών στόχων Για τέταρτη συνεχόμενη ημέρα συνεχίζεται η αιματηρή σύγκρουση Ισραήλ – Χαμάς με τον τραγικό απολογισμό των θυμάτων να ανεβαίνει διαρκώς. Πέρα όμως από τις επιθέσεις αυτές, ο πόλεμος έχει πλέον επεκταθεί και στον κυβερνοχώρο, καθώς ομάδες χάκερ εξαπολύουν επιθέσεις σε ισραηλινούς στόχους. Συγκεκριμένα, σύμφωνα με την Washington Post, μία ομάδα χάκερ που η Microsoft στην έκθεση της ονομάζει, Storm-1133, επιτέθηκε σε εταιρείες ενέργειας, άμυνας και τηλεπικοινωνιών εντός του Ισραήλ. Οι χάκερ χρησιμοποίησαν ψεύτικα προφίλ στο LinkedIn και εμφανίστηκαν ως προγραμματιστές για να στείλουν κακόβουλο λογισμικό σε υπαλλήλους αυτών των στόχων προκειμένου να έχουν την δυνατότητα πρόσβασης στα συστήματα τους. Η σύγκρουση Ισραήλ – Χαμάς επεκτείνεται και στον κυβερνοχώρο με συνεχείς επιθέσεις Επίθεση σε κυβερνητικές ιστοσελίδες και στην Jerusalem Post Η ομάδα Killnet ανακοίνωσε την Κυριακή ότι σκοπεύει να στοχοποιήσει ισραηλινά κυβερνητικά συστήματα. Η ομάδα ισχυρίστηκε ότι κατάφερε να επιτεθεί επιτυχώς στην κεντρική ιστοσελίδα της ισραηλινής κυβέρνησης, αλλά και να «κατεβάσει» για κάποιες ώρες την σελίδα της υπηρεσίας ασφαλείας Shin Bet. Ακόμη, μία από τις πιο αποτελεσματικές επιθέσεις ήταν κατά του ιστότοπου της Jerusalem Post, μιας σημαντικής πηγής ενημέρωσης για την ταχέως μεταβαλλόμενη σύγκρουση. Οι επιθέσεις ξεκίνησαν το πρωί της Κυριακής και συνεχίστηκαν κατά το μεγαλύτερο μέρος της Δευτέρας. Οι περιπτώσεις αυτές δεν είναι μοναδικές, καθώς κι άλλες εγκληματικές οργανώσεις που δρουν στο Διαδίκτυο έχουν υποστηρίξει πως έχουν προχωρήσει ή θα προχωρήσουν σε κυβερνοεπιθέσεις κατά ισραηλινών στόχων και ιστοσελίδων, καθώς και βασικών υποδομών της χώρας. Θύμα hacking εφαρμογή προειδοποίησης κινδύνου Οι φιλοπαλαιστινιακοί χάκερ AnonGhost δήλωσαν ότι βρίσκονται πίσω από μια επίθεση σε μια ισραηλινή εφαρμογή που προειδοποιεί τους κατοίκους για επερχόμενα πλήγματα με ρουκέτες. Η ομάδα είπε ότι έστειλε ψεύτικες ειδοποιήσεις για ρουκέτες και μάλιστα είπε ότι έρχεται πυρηνική βόμβα. Η επίθεση επιβεβαιώθηκε από αναλυτές των εταιρειών ασφαλείας Group-IB και Recorded Future, οι οποίοι δήλωσαν ότι οι χάκερς είχαν κάνει κατάχρηση μιας διεπαφής προγραμματισμού εφαρμογών για να στείλουν τις ειδοποιήσεις σαν να επρόκειτο για νόμιμη πηγή στρατιωτικών πληροφοριών. Υπάρχουν πολλές τέτοιες εφαρμογές και η εν λόγω εφαρμογή είχε μόνο 10.000 έως 20.000 χρήστες, δήλωσε ο αναλυτής της Recorded Future Alexander Leslie. «Για όσους χρησιμοποίησαν τη συγκεκριμένη εφαρμογή πριν από την αφαίρεσή της από το Google Play Store – υπάρχουν προφανείς κίνδυνοι ασφάλειας και προστασίας για ψευδείς ειδοποιήσεις για πυραύλους σε μια εποχή όπως αυτή», δήλωσε ο Leslie. «Πρόκειται για μια σοβαρή κλιμάκωση της στόχευσης και της πρόθεσης, ανεξάρτητα από τον αντίκτυπό της.» Τέλος, οι φιλοισραηλινές ομάδες διεξάγουν τον δικό τους… πόλεμο στον κυβερνοχώρο, στρέφοντας τα πυρά τους κατά παλαιστινιακών οργανώσεων και φιλικά προσκείμενων κυβερνήσεων και ομάδων. Ενδεικτικά μια ομάδα με την ονομασία Indian Cyber Force «κατέβασε» την ιστοσελίδα της Palestinian National Bank, όπως και την σελίδα της Χαμάς, την Κυριακή. Ομάδες χάκερ επιτέθηκαν σε κυβερνητικούς στόχους στο Ισραήλ Kυβερνοεπίθεση στη Γρανάδα εν μέσω συνόδου κορυφής της ΕΕ – Ρώσοι χάκερ ανέλαβαν την ευθύνη7/10/2023  Η ομάδα χάκερ «NoName», που ανέλαβε την ευθύνη μέσω της εφαρμογής Telegram, συχνά εξαπολύει τέτοιες επιθέσεις εναντίον χωρών που στηρίζουν την Ουκρανία - Η παρουσία Ζελένσκι στη Γρανάδα ήταν αρκετή Δημόσιοι και ιδιωτικοί ιστότοποι στην Ισπανία, μεταξύ άλλων και στην πόλη της Γρανάδας όπου διεξάγεται η άτυπη σύνοδος κορυφής της Ευρωπαϊκής Ένωσης, μπήκαν στο στόχαστρο μιας επίθεσης άρνησης εξυπηρέτησης (DDoS), την ευθύνη για την οποία ανέλαβαν Ρώσοι χάκερ, όπως μεταδίδει το πρακτορείο Reuters. Σύμφωνα με την ανακοίνωση της ισπανικής κυβέρνησης, όλες οι υπηρεσίες λειτουργούν πλέον κανονικά, αφού ενισχύθηκαν τα μέτρα ασφαλείας «μετά το κύμα κυβερνοεπιθέσεων σε διάφορους ισπανικούς θεσμούς, που συνέπεσε με την άτυπη σύνοδο» των Ευρωπαίων ηγετών. Συχνές επιθέσεις εναντίον χωρών που στηρίζουν την Ουκρανία Με τις επιθέσεις DDoS (κατανεμημένη επίθεση άρνησης εξυπηρέτησης), οι δράστες στέλνουν υπερβολικά μεγάλο όγκο αιτημάτων σε μια ιστοσελίδα, με αποτέλεσμα να την θέτουν εκτός λειτουργίας. Αιτία της κυβερνοεπίθεσης η υποστήριξη στην ΟυκρανίαΗ ομάδα χάκερ «NoName», που ανέλαβε την ευθύνη μέσω της εφαρμογής Telegram, συχνά εξαπολύει τέτοιες επιθέσεις εναντίον χωρών που στηρίζουν την Ουκρανία. Στην ανάρτησή της δεν έκανε καμία αναφορά στη σύνοδο της Ευρωπαϊκής Ένωσης, αλλά μόνο στις συνομιλίες που είχε στη Γρανάδα την Πέμπτη ο πρόεδρος της Ουκρανίας, Βολοντίμιρ Ζελένσκι, με τον Ισπανό πρωθυπουργό Πέδρο Σάντσεθ, ο οποίος προσέφερε στο Κίεβο έξι αντιαεροπορικά συστήματα HAWK. «Φαίνεται ότι το ισπανικό τμήμα του διαδικτύου περιμένει την επίσκεψή μας, γι’ αυτό βιαζόμαστε να του επιτεθούμε με τους πυραύλους DDoS μεγάλου βεληνεκούς», έγραψε η ομάδα. Σύμφωνα με τους χάκερ, από τις επιθέσεις τέθηκαν εκτός λειτουργίας πολλοί κυβερνητικοί ιστότοποι, όπως εκείνοι του μετρό και των λεωφορείων της Γρανάδας και το πόρταλ τουρισμού της πόλης.  Ο Οργανισμός (Υπηρεσία) της Ευρωπαϊκής Ένωσης για την Κυβερνοασφάλεια (ENISA), ετοιμάζεται για μεγάλης κλίμακας άσκηση στα πλαίσια της άσκησης Blue OLEx η οποία διεξάγεται κάθε χρόνο με σκοπό την διερεύνηση του βαθμού ετοιμότητας της. Αξιωματούχοι υψηλού επιπέδου για την κυβερνοασφάλεια από τα κράτη μέλη της ΕΕ, την Επιτροπή και τον Οργανισμό της Ευρωπαϊκής Ένωσης για την Κυβερνοασφάλεια (ENISA), συμμετέχουν στη διήμερη άσκηση επιχειρησιακού επιπέδου Blue OLEx 2023, στο πλαίσιο της οποίας δοκιμάζουν την ετοιμότητα της ΕΕ απέναντι σε κυβερνοκρίσεις. Η άσκηση διοργανώνεται στο πλαίσιο του ευρωπαϊκού δικτύου οργανισμών διασύνδεσης για κυβερνοκρίσεις EU-CyCLONe. Βέβαια καθώς έρχεται η Τεχνητή Νοημοσύνη στις ζωές μας, οι υπηρεσίες κυβερνοασφάλειας έχουν αυξημένη δουλειά Τι είναι το EU-CyCLONe Το δίκτυο EU CyCLONe συμβάλλει στην υλοποίηση του σχεδίου δράσης της Επιτροπής για την ταχεία αντιμετώπιση μεγάλης κλίμακας διασυνοριακών περιστατικών ή κρίσεων κυβερνοασφάλειας. Συμπληρώνει τις υφιστάμενες δομές κυβερνοασφάλειας σε επίπεδο ΕΕ, διασυνδέοντας τη συνεργασία σε τεχνικό επίπεδο, μέσω της ομάδας αντιμετώπισης συμβάντων ασφάλειας στον τομέα της τεχνολογίας των πληροφοριών, με το πολιτικό επίπεδο, π.χ. μέσω του ολοκληρωμένου μηχανισμού αντιμετώπισης πολιτικών κρίσεων, ο οποίος στηρίζει την έγκαιρη και συντονισμένη λήψη αποφάσεων σε πολιτικό επίπεδο για μείζονες και πολύπλοκες κρίσεις. Oι συμμετέχοντες θα συζητήσουν και στρατηγικά θέματα κυβερνοπολιτικής, ιδίως τους τρόπους διαμόρφωσης ενός συνεκτικού πλαισίου διαχείρισης κρίσεων σε επίπεδο ΕΕ. Το δίκτυο EU CyCLONe, το οποίο δημιουργήθηκε το 2020, θεσπίστηκε επίσημα με την οδηγία σχετικά με μέτρα για υψηλό κοινό επίπεδο κυβερνοασφάλειας σε ολόκληρη την Ένωση («οδηγία NIS 2») τον Ιανουάριο του 2023. Ο ρόλος και οι επιτυχίες της ANISA Η Υπηρεσία Κυβερνοασφάλειας της Ευρωπαϊκής Ένωσης έχει πάρει την πρώτη θέση στο International Cybersecurity Challenge δηλαδή έχει το 100% στους δύο διακρατικούς διαγωνισμούς που έχουν διεξαχθεί ανάμεσα σε 7 ομάδες (Ασία, Αφρική, Ευρώπη, ΗΠΑ, Καναδάς, Λατινική Αμερική και Ωκεανία). Συνολικά η ANISA έχει δημιουργήσει μια πολύ δεμένη ομάδα, με υψηλό επίπεδο γνώσης και συνεργασίας. Απασχολεί 106 άτομα ως προσωπικό, έχει ως διευθυντή τον J. Lepassaar και έδρα την Αθήνα, με γραφεία στο Ηράκλειο και τις Βρυξεέλλες. Ο οργανισμός βοηθά κρατικές αρχές, τα θεσμικά όργανα της Ευρωπαϊκής Ένωσης, ιδιώτες με αντικείμενο τις τηλεπικοινωνίες και τους παρόχους υπηρεσιών διαδικτύου, εμπειρογνώμονες, ακαδημαϊκούς αλλά και το κοινό. in.gr |

Archives

April 2024

Click to set custom HTML

Click to set custom HTML

|

RSS Feed

RSS Feed